تم اكتشاف ملفات تعريف الارتباط الحكومية على Google Play

بالعربي – تم توزيع برامج التجسس من أصل إيطالي على متجر التطبيقات ، ربما كجزء من عمليات الاعتراض. ولكن تثور أسئلة حول مشروعية هذا النظام.

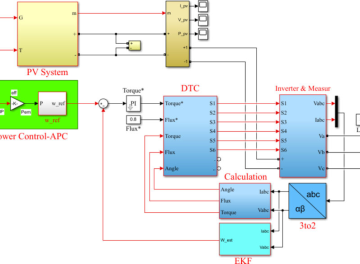

أن الحكومات تستخدم خيول حصان طروادة لإجراء التنصت الإداري أو القضائي ، علمنا بالفعل وهو قانوني تمامًا (بما في ذلك فرنسا). بعض الناس يستخدمون Google Play لتوزيعها ، ومع ذلك ، فهو جديد. كشفت جمعية Security Without Borders (SWB) في هذا التطبيق عن برنامج تجسس يسمى Exodus ، والذي تم استخدامه بوضوح من قبل وكالات إنفاذ القانون الإيطالية.

هذه البرامج الضارة مخفية تحت الأجواء البريئة لتطبيق الترويج أو برنامج الأداة المساعدة للتسويق. بمجرد التثبيت ، يقوم هذا التطبيق المزيف بتنزيل البرنامج الثاني الذي سيخترق الهاتف ويسحب بياناته. يمكنه ، من بين أشياء أخرى ، الوصول إلى سجل المكالمات والتصفح والتقويم ودفتر العناوين وبيانات مختلف شركات النقل. ويمكن أيضا بدء التسجيلات الصوتية.

و الباحثين SWB وجدت ما يقرب من 25 إصدارات مختلفة من الخروج على Google Play في العامين الماضيين. يكشف التحليل الفني لهذا البرنامج الخبيث أنه تم تطويره بواسطة eSurv ، وهي شركة إيطالية كانت متخصصة في الأصل في المراقبة بالفيديو وستبدأ في تطوير برنامج التسلل في عام 2016.

توضح الوثائق العامة أن تأثير أن الشركة قد فازت في الماضي بدعوة لتقديم عطاءات من الشرطة الإيطالية لإنشاء “نظام اعتراض سلبي ونشط” . تلقت ، مقابل هذا العمل ، مبلغ 307.439،90 يورو في نوفمبر 2017.

نظرًا للاتصال من قِبل الباحثين ومن قِبل Motherboard ، لم تحدد Google العدد الدقيق للمنشآت المتعلقة بهذه أحصنة طروادة ، لكنها ما زالت تبلغ أنها تتراوح بين 350 و 1000 ، وكل ذلك في إيطاليا. ضعيف وطبيعي ، لأن برامج التجسس الحكومية تستخدم عادة للهجمات المستهدفة.

ما هو أقل طبيعية هي الطريقة التي يعمل بها هذا البرنامج اعتراض. وفقًا لمصدر اللوحة الأم ، وضعه المشغلين أولاً على Google Play قبل مطالبة الضحية بتنزيله. بطريقة ما ، خدم متجر Google كضامن لعدم إثارة الشك لدى المستخدم.

عملية ضعيفة أو غير قانونية

مشكلة أخرى ، هذا البرنامج لم يستهدف ضحاياه بشكل صحيح. أظهرت الاختبارات التي أجراها SWB أنه يتم تنزيل برنامج التجسس تلقائيًا إلى أي محطة طرفية.

بالإضافة إلى ذلك ، فتح البرنامج الضار منفذًا يمكن من خلاله للمشغلين الوصول إلى واجهة shell. ولكن في الواقع ، كان هذا الوصول مفتوحًا لأي شخص: لا يوجد مصادقة أو تشفير. بعبارة أخرى ، لم يخاطر Exodus بالضحية البريئة فحسب ، بل أدى أيضًا إلى تدهور كبير في مستوى الأمان.

والتي لا يمكن أن تكون في مصلحة الاعتراض القانوني. وفقًا للخبراء الذين قابلتهم اللوحة الأم ، فإن طريقة القيام بالأشياء هذه ستكون غير قانونية بموجب القانون الإيطالي. باختصار ، كل هذا ليس خطيرًا جدًا.لم يتصل مسؤولو eSurv بالتواصل مع SWB واللوحة الأم. من جانبها ، أزالت Google جميع حالات Exodus.

يجب أنت تكون مسجل الدخول لتضيف تعليقاً.